Takaovihyökkäys on eräänlainen kyberhyökkäys, jossa hyökkääjä pääsee tietokoneeseen tai verkkoon piilotetun tai salaisen oven kautta. Tämän tyyppisiä hyökkäyksiä käytetään usein turvatoimien ohittamiseen tai arkaluonteisten tietojen saamiseksi. Takaoven hyökkäyksiä voi olla vaikea havaita ja niillä voi olla vakavia seurauksia uhrille. Takaoven hyökkäyksiä on monia erilaisia, mutta joitain yleisimmistä ovat: • SQL-injektio: Tämäntyyppinen hyökkäys tapahtuu, kun hyökkääjä lisää haitallista koodia tietokantaan päästäkseen käsiksi arkaluontoisiin tietoihin. • Etäkäyttötroijalaiset: Tämäntyyppinen takaoven hyökkäys mahdollistaa hyökkääjän etäkäytön uhrin tietokoneelle. Kun hyökkääjällä on pääsy, hän voi asentaa muita haittaohjelmia tai varastaa arkaluonteisia tietoja. • Puskurin ylivuoto: Tämäntyyppinen hyökkäys tapahtuu, kun hyökkääjä lähettää tietokoneeseen enemmän tietoja kuin se pystyy käsittelemään. Tämä voi aiheuttaa tietokoneen kaatumisen tai antaa hyökkääjän päästä käsiksi arkaluontoisiin tietoihin. Takaoven hyökkäyksillä voi olla vakavia seurauksia uhrille. Joissakin tapauksissa hyökkääjä voi päästä käsiksi arkaluontoisiin tietoihin tai asentaa muita haittaohjelmia. Muissa tapauksissa hyökkäys voi yksinkertaisesti johtaa uhrin tietokoneen kaatumiseen. Joka tapauksessa takaoven hyökkäyksiä voi olla vaikea havaita, ja niillä voi olla vakavia seurauksia uhrille.

Nimi takaovi voi tuntua oudolta, mutta se voi olla erittäin vaarallinen, jos se on sinun tietokonejärjestelmä tai verkkoon. Kysymys kuuluu, kuinka vaarallinen takaovi on ja mitä seurauksia sen vaikutuksesta verkkoosi on.

Tässä aloittelijoille suunnatussa artikkelissa tarkastellaan, mitä takaovi on ja kuinka hakkerit käyttävät takaovia päästäkseen tietokonejärjestelmiin ympäri maailmaa.

kuinka tehdä ympyräkaavio Excelissä, jossa on useita sarakkeita

Mikä on takaovi

Takaovi on siis pohjimmiltaan tapa, jolla hakkerit voivat ohittaa tietokoneen tavanomaiset salausmenetelmät, jolloin he voivat kirjautua sisään ja kerätä tietoja, kuten salasanoja ja muita arkaluonteisia tietoja. Joskus takaovi on tarkoitettu niin sanottuihin hyviin tarkoituksiin. Esimerkiksi voi syntyä tilanne, jossa järjestelmänvalvoja menettää pääsyn, jolloin pääsy voidaan myöntää vain takaoven kautta.

Usein uhrit eivät edes tiedä, että heidän tietokoneelleen on asennettu takaovi, ja tämä on ongelma, koska heillä ei ole aavistustakaan, että ulkopuoliset syövät heidän tietojaan ja että niitä todennäköisesti myydään pimeässä verkossa. Puhutaanpa tästä aiheesta tarkemmin.

- Takaovien historia esimerkkien kanssa

- Kuinka hakkerit käyttävät takaovia

- Miten takaovet näkyvät tietokoneessa?

- Kehittäjä asensi takaoven

- Hakkereiden luoma takaovi

- Havaittiin takaovia

- Kuinka suojata tietokoneita takaovilta.

osaat lukea ero viruksen, troijalaisen, madon, mainosohjelman ja rootkitin välillä jne täällä.

1] Takaovien historia esimerkkien kanssa

Takaovet ovat olleet olemassa jo jonkin aikaa, mutta ne olivat pääasiassa tekijöiden asentamia takaovia. Esimerkiksi NSA kehitti salaussirun jo vuonna 1993 käytettäväksi sekä tietokoneissa että puhelimissa. Mielenkiintoista tässä sirussa oli sisäänrakennettu takaovi.

Teoriassa tämä siru on suunniteltu pitämään arkaluontoiset tiedot turvassa, samalla kun lainvalvontaviranomaiset voivat salakuunnella ääni- ja datalähetyksiä.

Toinen esimerkki takaovesta vie meidät yllättäen Sonyn luo. Japanilainen yritys toimitti miljoonia musiikki-CD-levyjä asiakkaille ympäri maailmaa vuonna 2005, mutta näissä tuotteissa oli valtava ongelma. Yritys päätti asentaa rootkitin jokaiselle CD-levylle, mikä tarkoittaa, että aina kun CD asetetaan tietokoneeseen, rootkit asennetaan sitten käyttöjärjestelmään.

Kun tämä on tehty, rootkit seuraa käyttäjän kuuntelutottumuksia ja lähettää tiedot takaisin Sonyn palvelimille. Sanomattakin on selvää, että tämä oli yksi vuoden 2005 suurimmista skandaaleista, ja se roikkuu Sonyn pään yllä tähän päivään asti.

Lukea : Haittaohjelmien kehitys – mistä kaikki alkoi !

flesch-kincaid-sana 2013

2] Kuinka hakkerit käyttävät takaovia

Digitaalisen takaoven löytäminen ei ole helppoa, koska se ei ole sama asia kuin fyysinen takaovi. Joissakin tapauksissa hakkerit voivat käyttää takaovea vahingoittaakseen tietokonetta tai verkkoa, mutta useimmissa tilanteissa näitä asioita käytetään tiedostojen kopioimiseen ja vakoilemiseen.

Vakoilija yleensä tarkastelee arkaluontoisia tietoja, ja hän voi tehdä sen jättämättä jälkiä. Tämä on paljon parempi vaihtoehto kuin tiedostojen kopioiminen, koska tämä polku jättää yleensä jotain taakse. Oikein tehtynä tietojen kopioiminen ei kuitenkaan jätä jälkiä, mutta se on vaikea toteuttaa, joten vain edistyneimmät hakkerit ottavat tämän tehtävän.

Mitä tulee tuhoamiseen, hakkeri päättää vain toimittaa haittaohjelmia järjestelmään sen sijaan, että lähtisi salaiseen tehtävään. Tämä on helpoin vaihtoehto ja vaatii nopeutta, koska löytäminen ei vie paljon aikaa, varsinkin jos järjestelmä on hyvin suojattu.

Lukea : Ransomware-hyökkäykset, määritelmät, esimerkit, suojaus, poisto, usein kysytyt kysymykset .

3] Miten takaovet näkyvät tietokoneessa?

Tutkimuksemme mukaan on kolme päätapaa, joilla takaovi voi esiintyä tietokoneessa. Ne ovat yleensä kehittäjien luomia, hakkereiden luomia tai ne ovat löydetty. Puhutaanpa niistä tarkemmin.

4] Kehittäjä on asentanut takaoven

Yksi vaarallisimmista tietokoneen takaovista tai tietokoneverkko kehittäjän asentama. Joissakin tapauksissa sovelluskehittäjät laittavat tuotteeseen takaovia, joita he voivat käyttää aina tarpeen tullen.

He tekevät tämän, jos he haluavat muun muassa antaa lainvalvontaviranomaisille pääsyn, vakoilla kansalaisia, jos kilpailija myy tuotetta.

Lukea : Kuinka tietää, onko tietokoneessasi virus ?

5] Hakkereiden luoma takaovi

Joissakin tapauksissa hakkeri ei löydä takaovea järjestelmästä, joten on parasta luoda se tyhjästä. Tätä varten hakkerin on luotava tunneli järjestelmästään uhrin järjestelmään.

Jos heillä ei ole manuaalista pääsyä, hakkereiden on huijattava uhri asentamaan erikoistyökalu, jonka avulla he voivat käyttää tietokonetta etäsijainnista. Sieltä hakkerit voivat helposti käyttää tärkeitä tietoja ja ladata ne suhteellisen helposti.

6] Hakkerit löysivät takaoven

Joissakin tilanteissa hakkereilla ei ole tarvetta luoda omia takaovia, koska huonojen kehittäjäkäytäntöjen vuoksi järjestelmässä voi olla takaovia, jotka eivät ole kaikille osallistujille tiedossa. Hakkerit voivat, jos he ovat onnekkaita, kohdata tämän virheen ja hyödyntää sitä täysimääräisesti.

Vuosien varrella kerättyjen tietojen perusteella takaovet näkyvät yleensä etäkäyttöohjelmistoissa kuin missään muussa, ja tämä johtuu siitä, että nämä työkalut on suunniteltu antamaan ihmisille pääsy tietokonejärjestelmään etäältä.

7] Kuinka suojata tietokoneesi takaovilta

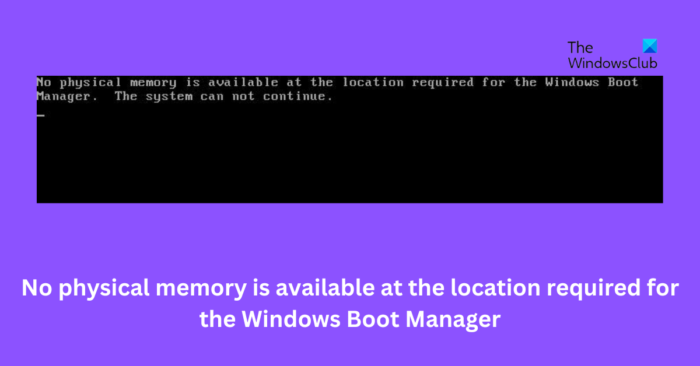

Tietokoneen suojaaminen sisäänrakennetuilta takaovilta ei ole helppoa, koska niitä on vaikea tunnistaa alusta alkaen. Kuitenkin, kun kyse on muun tyyppisistä takaovista, on olemassa tapoja saada asiat hallintaan.

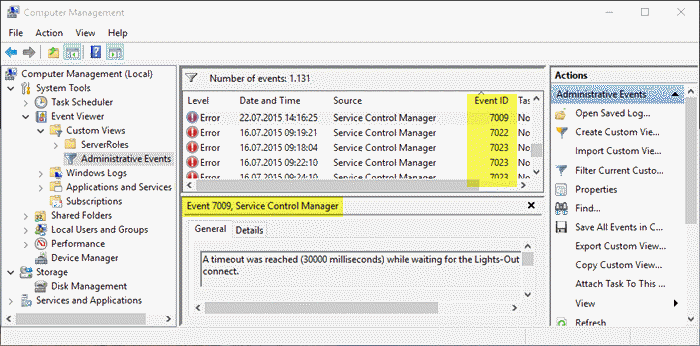

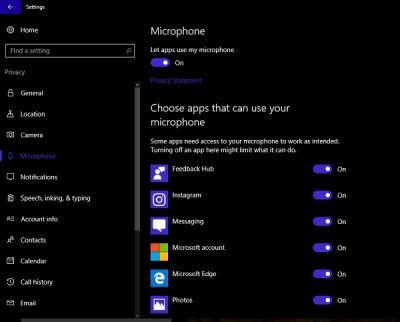

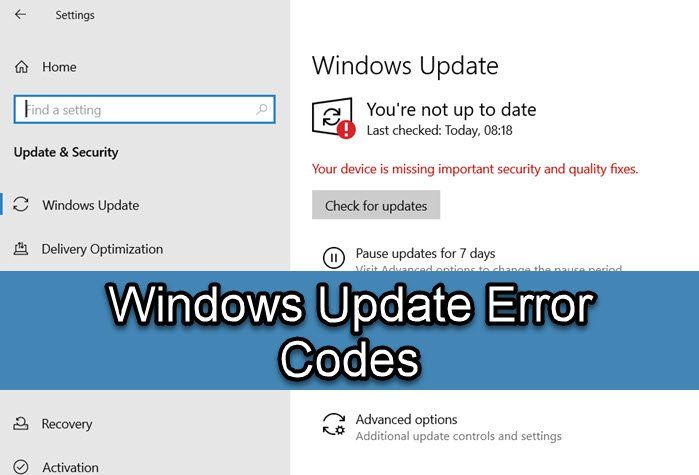

- Valvo verkkotoimintaa tietokoneillasi V: Uskomme, että verkkoturvallisuuden valvonta Windows 10 -tietokoneellasi on yksi parhaista tavoista suojata järjestelmäsi mahdollisilta takaovilta. Hyödynnä Windowsin palomuuria ja muita kolmannen osapuolen verkonvalvontaohjelmistoja.

- Vaihda salasanasi 90 päivän välein V: Salasanasi on monella tapaa portti kaikkiin tietokoneesi arkaluontoisiin tietoihin. Jos sinulla on heikko salasana, loit heti takaoven. Sama tapahtuu, jos salasanasi on liian vanha, kuten muutama vuosi sitten.

- Ole varovainen lataaessasi ilmaisia sovelluksia V: Windows 10 -käyttöjärjestelmää käyttäville Microsoft Store on luultavasti turvallisin paikka ladata sovelluksia, mutta Store ei sisällä suurinta osaa käyttäjien käyttämistä ohjelmistoista. Tämä tilanne pakottaa käyttäjän jatkamaan sovellusten lataamista verkosta, ja tässä voi mennä pieleen. Suosittelemme tarkistamaan jokaisen ohjelman ennen asennusta Microsoft Defenderillä tai millä tahansa suosikkiviruksentorjunta- ja haittaohjelmien torjuntatyökalullasi.

- Käytä aina turvaratkaisua V: Jokaisessa Windows 10 -tietokoneessa on oltava suojausohjelmisto asennettuna ja käynnissä. Oletusarvoisesti Microsoft Defenderin pitäisi toimia kaikissa laitteissa, joten käyttäjä on suojattu heti asennuksen jälkeen. Käyttäjällä on kuitenkin monia vaihtoehtoja, joten valitse tarpeisiisi parhaiten sopiva vaihtoehto.

Ransomware , Vilpillinen ohjelmisto , rootkitit , Bottiverkot , Rotat , Haitalliset mainokset , Tietojenkalastelu , Drive-by-download-hyökkäykset , Online-identiteettivarkaus , kaikki ovat täällä jäädäkseen. Haittaohjelmien torjuntaan oli nyt omaksuttava kokonaisvaltainen lähestymistapa, joten myös palomuurit, heuristiikka jne. tulivat osaksi arsenaalia. Paljon ilmainen virustorjuntaohjelmisto ja ilmaiseksi Internet-tietoturvapaketit , jotka toimivat yhtä hyvin kuin maksulliset vaihtoehdot. Voit lukea lisää täältä - Vinkkejä Windows 10 -tietokoneesi suojaamiseen.

Lataa PC Repair Tool löytääksesi ja automaattisesti korjataksesi Windows-virheet nopeastiOletko nähnyt meidän TWC-videokeskus Muuten? Se tarjoaa monia mielenkiintoisia ja hyödyllisiä videoita Microsoftista ja Windowsista.

miten käyttää ninja download manager