Rootkit on ohjelmisto, jonka avulla hyökkääjä voi hallita uhrin tietokonetta. Rootkitillä voidaan etäohjata uhrin konetta, varastaa arkaluonteisia tietoja tai jopa käynnistää hyökkäyksiä muihin tietokoneisiin. Rootkit on vaikea havaita ja poistaa, ja ne vaativat usein erikoistyökaluja ja asiantuntemusta. Miten rootkitit toimivat? Rootkitit toimivat hyödyntämällä käyttöjärjestelmän tai ohjelmiston haavoittuvuuksia. Kun rootkit on asennettu, sitä voidaan käyttää pääsyyn uhrin koneeseen. Rootkitillä voidaan etäohjata uhrin konetta, varastaa arkaluonteisia tietoja tai jopa käynnistää hyökkäyksiä muihin tietokoneisiin. Rootkit on vaikea havaita ja poistaa, ja ne vaativat usein erikoistyökaluja ja asiantuntemusta. Mitkä ovat rootkittien vaarat? Rootkitillä voidaan etäohjata uhrin konetta, varastaa arkaluonteisia tietoja tai jopa käynnistää hyökkäyksiä muihin tietokoneisiin. Rootkit on vaikea havaita ja poistaa, ja ne vaativat usein erikoistyökaluja ja asiantuntemusta. Kuinka voin suojautua rootkitiltä? Voit suojautua rootkitiltä muutamalla tavalla. Pidä ensin käyttöjärjestelmäsi ja ohjelmistosi ajan tasalla. Tämä auttaa sulkemaan kaikki haavoittuvuudet, joita rootkit voivat hyödyntää. Toiseksi, käytä hyvämaineista virusten- ja haittaohjelmien torjuntaohjelmaa. Nämä ohjelmat voivat auttaa tunnistamaan ja poistamaan rootkit-tiedostoja. Lopuksi, ole varovainen vierailemiesi verkkosivustojen ja avaamiesi sähköpostiliitteiden suhteen. Rootkit-paketit voivat levitä haitallisten sähköpostiliitteiden tai tartunnan saaneiden verkkosivustojen kautta.

Vaikka on mahdollista piilottaa haittaohjelmat tavalla, joka huijaa jopa perinteiset virus-/vakoiluohjelmien torjuntatuotteet, useimmat haittaohjelmat käyttävät jo rootkit-paketteja piiloutuakseen syvälle Windows-tietokoneellesi… ja ne ovat yhä vaarallisempia! SISÄÄN Rootkit DL3 - yksi edistyneimmistä rootkit-ohjelmista, joita on koskaan nähty maailmassa. Rootkit oli vakaa ja saattoi saastuttaa 32-bittiset Windows-käyttöjärjestelmät; vaikka järjestelmänvalvojan oikeudet vaadittiin tartunnan asentamiseen järjestelmään. Mutta TDL3 on nyt päivitetty ja voi nyt tartuttaa jopa 64-bittiset Windows-versiot !

Mikä on rootkit

Rootkit-virus on varkain tyyppisiä haittaohjelmia joka on suunniteltu piilottamaan tietokoneesi tiettyjen prosessien tai ohjelmien olemassaolo tavanomaisilta tunnistusmenetelmiltä, jotta tietokoneelle tai muulle haitalliselle prosessille voidaan antaa etuoikeutettu pääsy tietokoneeseesi.

Rootkit Windowsille käytetään yleisesti haittaohjelmien piilottamiseen, kuten virustorjuntaohjelmalta. Virukset, madot, takaovet ja vakoiluohjelmat käyttävät sitä haitallisiin tarkoituksiin. Virus yhdistettynä rootkitiin tuottaa niin sanottuja täysin piilotettuja viruksia. Rootkitit ovat yleisempiä vakoiluohjelmien alalla, ja myös virusten kirjoittajat käyttävät niitä yhä enemmän.

Tällä hetkellä ne ovat uudentyyppisiä supervakoiluohjelmia, jotka tehokkaasti piilottavat ja vaikuttavat suoraan käyttöjärjestelmän ytimeen. Niitä käytetään piilottamaan haitallisten kohteiden, kuten troijalaisten tai näppäinloggerien, läsnäolo tietokoneellasi. Jos uhka piilottaa rootkit-teknologian avulla, haittaohjelmien löytäminen tietokoneeltasi on erittäin vaikeaa.

Rootkitit itsessään eivät ole vaarallisia. Niiden ainoa tarkoitus on piilottaa ohjelmisto ja käyttöjärjestelmään jääneet jäljet. Olipa kyseessä tavallinen ohjelmisto tai haittaohjelma.

Rootkit-paketteja on kolme päätyyppiä. Ensimmäinen tyyppi, Ytimen rootkitit 'Yleensä lisäävät oman koodinsa käyttöjärjestelmän ydinosaan, kun taas toinen tyyppi' Käyttäjätilan rootkitit »Erityisesti suunniteltu Windowsille toimimaan normaalisti järjestelmän käynnistyksen aikana tai tuotu järjestelmään ns. tiputtimen avulla. Kolmas tyyppi on MBR rootkit tai bootkit .

Kun huomaat, että AntiVirus & AntiSpyware kaatuu, saatat tarvita apua hyvä Anti-Rootkit-apuohjelma . Rootkit Revaler alkaen Microsoft Sysinternals on edistynyt rootkit-tunnistusapuohjelma. Sen tulos luettelee rekisterin ja tiedostojärjestelmän API-epäjohdonmukaisuudet, jotka voivat viitata käyttäjä- tai ydintilan rootkitin olemassaoloon.

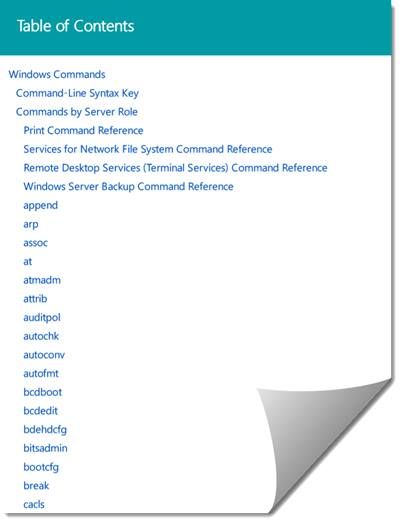

Microsoftin haittaohjelmien suojauskeskuksen raportti rootkit-uhkista

Microsoftin haittaohjelmien suojauskeskus on asettanut Rootkit-uhkaraportin ladattavaksi. Raportissa tarkastellaan yhtä salakavalimpia organisaatioita ja yksilöitä uhkaavia haittaohjelmia nykyään, rootkitiä. Raportissa tarkastellaan, kuinka hyökkääjät käyttävät rootkit-paketteja ja kuinka rootkit-paketit toimivat tietokoneissa, joihin tämä vaikuttaa. Tässä on raportin ydin, alkaen siitä, mitä rootkit ovat - aloittelijoille.

rootkit on joukko työkaluja, joita hyökkääjä tai haittaohjelmien luoja käyttää saadakseen hallintaansa suojaamattomia/suojaamattomia järjestelmiä, jotka muuten on yleensä varattu järjestelmänvalvojalle. Viime vuosina termi 'ROOTKIT' tai 'ROOTKIT FUNCTIONALITY' on korvattu MALWARE-ohjelmalla, jolla on ei-toivottu vaikutus toimivaan tietokoneeseen. Haittaohjelmien päätehtävä on poimia salaa arvokasta tietoa ja muita resursseja käyttäjän tietokoneelta ja toimittaa ne hyökkääjälle, jolloin hän voi hallita täysin vaarantunutta tietokonetta. Lisäksi niitä on vaikea havaita ja poistaa, ja ne voivat pysyä piilossa pitkään, mahdollisesti vuosia, jos ne jätetään huomaamatta.

Joten luonnollisesti hakkeroidun tietokoneen oireet täytyy peittää ja ottaa huomioon ennen kuin lopputulos on kohtalokas. Erityisesti olisi ryhdyttävä tiukempiin turvatoimiin hyökkäyksen paljastamiseksi. Mutta kuten mainittiin, kun nämä rootkit/haittaohjelmat on asennettu, niiden piilotetut ominaisuudet vaikeuttavat sen ja sen ladattavien komponenttien poistamista. Tästä syystä Microsoft on luonut ROOTKITS-raportin.

16-sivuinen raportti kuvaa, kuinka hyökkääjä käyttää rootkit-paketteja ja kuinka nämä rootkitit toimivat tietokoneissa, joita tämä koskee.

Raportin ainoa tarkoitus on tunnistaa ja tutkia perusteellisesti mahdollisesti vaaralliset haittaohjelmat, jotka uhkaavat monia organisaatioita, erityisesti tietokoneen käyttäjiä. Siinä mainitaan myös joitain yleisiä haittaohjelmaperheitä ja korostetaan menetelmää, jolla hyökkääjät asentavat nämä rootkitit omiin itsekkäisiin tarkoituksiinsa terveisiin järjestelmiin. Raportin loppuosasta löydät asiantuntijoita, jotka antavat suosituksia, joiden avulla käyttäjät voivat lieventää rootkit-ohjelmien aiheuttamaa uhkaa.

Rootkit-tyypit

On monia paikkoja, joissa haittaohjelmat voivat asentaa itsensä käyttöjärjestelmään. Joten periaatteessa rootkit-tyyppi määräytyy sen sijainnin mukaan, jossa se suorittaa suorituspolun kumoamisen. Se sisältää:

- Käyttäjätilan rootkitit

- Ydintilan rootkitit

- MBR rootkit / bootkit

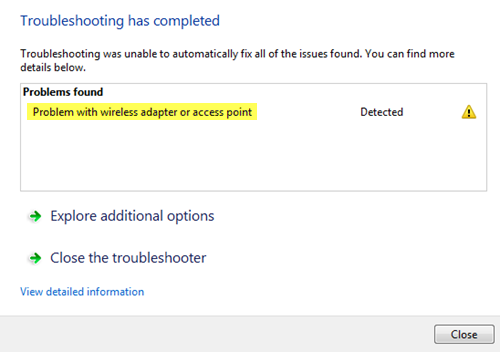

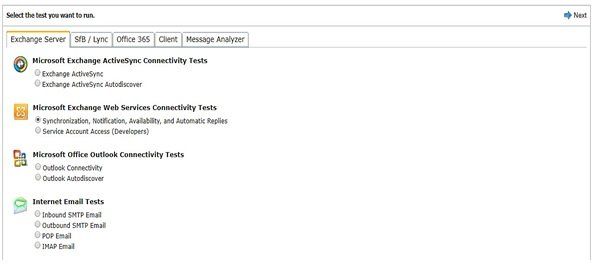

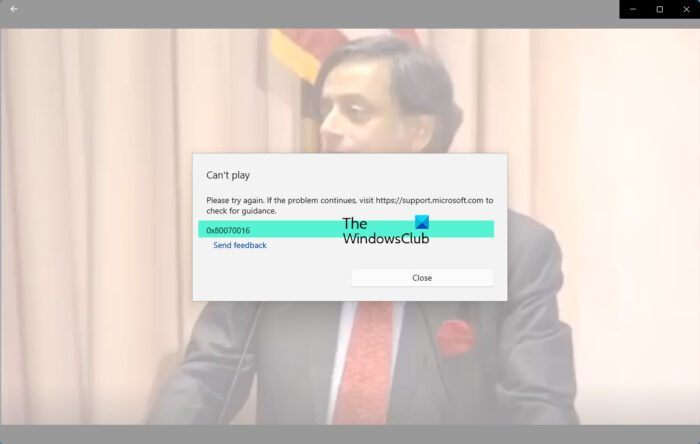

Mahdolliset seuraukset rootkitin murtamisesta ydintilassa näkyvät alla olevassa kuvakaappauksessa.

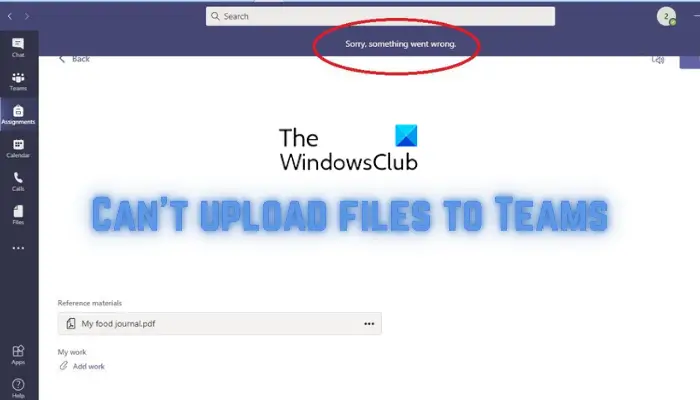

pohjassa olevasta vierityspalkista puuttuu kromi

Kolmas tyyppi, muokkaa pääkäynnistystietuetta ottaaksesi järjestelmän hallintaan ja käynnistääksesi käynnistysprosessin varhaisemmasta mahdollisesta kohdasta käynnistyssekvenssissä3. Se piilottaa tiedostot, rekisterimuutokset, todisteet verkkoyhteyksistä ja muut mahdolliset ilmaisimet, jotka voivat viitata sen olemassaoloon.

Tunnetut haittaohjelmaperheet käyttävät rootkit-ominaisuuksia

- Win32 / Sinowal 13 - Monikomponenttinen haittaohjelmaperhe, joka yrittää varastaa arkaluontoisia tietoja, kuten eri järjestelmien käyttäjätunnuksia ja salasanoja. Tämä sisältää yritykset varastaa eri FTP-, HTTP- ja sähköpostitilien todennustietoja sekä verkkopankki- ja muiden rahoitustapahtumien käyttöoikeuksia.

- Win32 / Cutwail 15 - Troijalainen, joka lataa ja käynnistää mielivaltaisia tiedostoja. Ladatut tiedostot voidaan suorittaa levyltä tai lisätä suoraan muihin prosesseihin. Vaikka latausten toiminnallisuus vaihtelee, Cutwail lataa tyypillisesti muita roskapostikomponentteja. Se käyttää ydintilan rootkitiä ja asentaa useita laiteohjaimia piilottaakseen sen komponentit käyttäjiltä, joita asia koskee.

- Win32 / Rustock - Monikomponenttinen perhe takaoven troijalaisia rootkit-tuella, alun perin suunniteltu auttamaan 'roskapostin' levittämistä botnet . Bottiverkko on suuri hakkeroitujen tietokoneiden verkko, jota hyökkääjä hallitsee.

Rootkit-suojaus

Rootkittien asennuksen estäminen on tehokkain tapa välttää rootkit-tartunnat. Tätä varten sinun on investoitava tietoturvateknologioihin, kuten virustorjuntaan ja palomuuriin. Tällaisissa tuotteissa tulisi ottaa kattava lähestymistapa suojaukseen käyttämällä perinteistä allekirjoitukseen perustuvaa havaitsemista, heuristista havaitsemista, dynaamisia ja reagoivia allekirjoitusominaisuuksia ja käyttäytymisen seurantaa.

Kaikki nämä allekirjoitusjoukot tulee päivittää automaattisen päivitysmekanismin avulla. Microsoftin virustorjuntaratkaisut sisältävät useita tekniikoita, jotka on suunniteltu erityisesti suojaamaan rootkitiltä, mukaan lukien reaaliaikainen ytimen käyttäytymisen seuranta, joka havaitsee ja raportoi yritykset muokata haavoittuvan järjestelmän ydintä, sekä suora tiedostojärjestelmän jäsennys, joka helpottaa tunnistamista ja poistamista. piilotetut ajurit.

Jos järjestelmä havaitaan vaarantuneen, lisätyökalu, jolla voit käynnistää tunnetun hyvän tai luotetun ympäristön, voi olla hyödyllinen, koska se voi ehdottaa asianmukaisia korjaustoimenpiteitä.

Tällaisissa olosuhteissa

- Offline System Checker (osa Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender Offline voi olla hyödyllinen.

Lisätietoja voit ladata verkkosivuilta PDF-muodossa Microsoft Download Center.